Abstract: The existing legal acts do not contain both sectoral and general examples of audit program methodologies. When conducting an audit, such a program is necessary, since without it it is impossible to describe the order and conditions of the activities carried out. Based on the available recommendations and analysis of standards in this area, it is possible to draw up a methodology for developing such a program for a typical commercial organization. This will make it possible to develop a unified approach to the preparation of audit programs and, as a result, to obtain more objective audit reports.

Keywords: instrumental audit; audit program; commercial organization, criteria

Введение

В настоящее время информация стала важнейшим активом и ее утечка способна нанести ощутимый материальный, моральный и имиджевый урон организации, допустившей её. В коммерческих организациях сотрудники всё чаще используют сети передачи данных для ускорения решения любых рабочих задач, одновременно подвергая данные риску утечки через сети общего пользования. Согласно последнему отчету компании Infowatch [1] количество умышленных утечек персональных данных и коммерческой тайны растет одновременно с увеличением доли сетевого канала в распределении утечек по каналам. Тем не менее, несмотря на увеличение спроса на число проводимых инструментальных аудитов, согласно отчету Positive Technologies [2] только на внешних сетевых ресурсах 84% организаций были выявлены уязвимости высокого уровня риска, каждой десятой из которых может воспользоваться даже низкоквалифицированный злоумышленник.

Несмотря на появляющиеся изменения и дополнения в области защиты информации, многие аспекты аудита в этой области до сих пор формально не определены. Согласно требованиям законодательства регулирование аудиторской деятельности должно определяться в соответствии с федеральными законами и нормативно-правовыми актами [3]. Но на момент написания текущей работы, методики разработки программы инструментального аудита отсутствуют в открытой публикации.

Доверие к аудиту ИБ зависит от способности применить навыки по процедурам аудита, а в виду отсутствия единого подхода к разработке методик программ инструментального аудита, аудиторские заключения даже компетентных специалистов, применивших такие навыки, будут различны [4, 5]. Это скажется и на эффективности проведения аудита, поскольку при составлении программы аудита должны учитываться результаты предыдущих аудитов, интерпретация результатов экспертных заключений которых будет затруднена и, как следствие, затраты ресурсов на аудит будут увеличены [6].

При определении предмета исследования было учтено, что в текущий момент защите информации в коммерческих организациях уделяется все больше внимания. Этому свидетельствует растущее количество статей в этой области. Одновременно с этим учащаются и случаи утечки информации, поскольку коммерческие организации имеют огромные базы клиентов [1]. Отсутствие согласованности аудиторских заключений по результатам инструментальных аудитов, возникшие в результате индивидуального подхода к их проведению и составлению программ таких аудитов могут повлечь за собой соответствующие убытки [7].

Актуальность темы данной работы обусловлена проблемой вариативности трактовок подхода к составлению методики программы инструментального аудита и отсутствием единого подхода к проведению процедуры инструментального аудита в рамках такой программы. Разумеется, такая методика не может быть составлена для каждого конкретного аудита. Однако её можно составить на основе имеющихся в стандартах рекомендаций для типовой организации, с учетом физической и логической области аудита и существующих угроз [8].

Таким образом, на основе существующих нормативно-правовых актов и рекомендаций, примеров типовой коммерческой организации и рекомендаций [9] по проектированию сетей в ней, а также имеющихся угроз, необходимо подготовить методику разработки программы инструментального аудита системы обработки информации коммерческой организации, которая бы позволяла построить программу аудита в типовой организации, ориентируясь на общие рекомендации и типовые критерии проводимого аудита.

Методика инструментального аудита ИБ

Настоящая методика содержит основные методические рекомендации, определяющие порядок и условия проведения инструментального аудита коммерческой организации на соответствие требованиям по обеспечению информационной безопасности, представленных в положениях нормативных правовых актов. Её актуализация под конкретную организацию позволит использовать её для составления программ аудита.

Входными данными для актуализации методики должны служить: модель угроз, составленная в соответствии с методикой [10], описание систем и сетей организации (физическая и логическая топология), источники угроз, включающие описание потенциала нарушителя [11].

Цели программы аудита должны согласовываться со стратегией развития заказчика аудита и поддерживать политику и цели системы менеджмента заказчика аудита. Они могут быть направлены на обеспечение соответствия требованиям конкретных нормативно-правовых актов или внутренних документов коммерческой организации. Цели также могут касаться исследования реального текущего состояния безопасности или выработки рекомендаций по ее усовершенствованию.

Для оценки рисков, связанных с достижением целей программы аудита должен быть составлен перечень таких рисков. Определение таких рисков должно быть проведено в соответствии с требованиями стандартов [8, 12]. Для выполнения оценки актуальных рисков рекомендуется использовать существующие рекомендации стандартов [14], а также [15]. При этом не следует проводить оценку каждого из перечисленных рисков. К примеру, риск, связанный с недостаточной общей компетентностью аудиторской группы, не следует оценивать. Его необходимо идентифицировать на этапе отбора группы по аудиту путем проведения тестов, позволяющих оценить компетентность группы. Для оценки рисков можно также воспользоваться методом контрольных листов, включающих типовые риски прошлых аудитов, а также методом сценарного анализа [14].

Объем аудита в рамках программы должен включать в себя всю информационную систему коммерческой организации для предотвращения риска, связанного с аудиторской выборкой. В случае, если имеющиеся ресурсы не позволяют произвести проверку в полном объеме, выборку следует производить с учетом рекомендаций, имеющихся в стандартах [15]. В рамках инструментального аудита следует произвести проверку как сегмента локально-вычислительной сети центрального офиса организации, так и других филиалов, при их наличии. При определении объема также следует опираться на результаты предыдущих аудитов и учитывать цель аудита. Объем должен учитывать методы аудита, его границы и включать в себя работ по проведению аудита инструментальными средствами с учетом запаса времени, а также подготовленного графика присутствия представителей аудируемой организации на объекте.

Инструментальный аудит включает в себя следующие мероприятия:

– анализ свидетельств инструментального аудита;

– проверку соответствия ИС требованиям стандартов и нормативно-правовых актов;

– получение объективных данных о текущем состоянии обеспечения ИБ в ИС;

– проверку соответствия ИС требованиям, определенным целями составляемой программы аудита.

В таблице 1 ниже описаны виды и методы испытаний, проводимых в рамках программы аудита.

Таблица 1

Виды и методы испытаний

| № п/п | Вид испытаний | Метод испытаний |

| 1 | Анализ и оценка исходных данных с помощью инструментальных средств | Инструментальный |

| 2 | Проверка соответствия текущих мер системы защиты информации требованиям по защите информации | Инструментальный |

| 3 | Анализ необходимости и достаточности выбранных мер защиты информации | Инструментальный |

| 4 | Анализ локально-вычислительной сети, конфигурации коммутационного оборудования, средств защиты информации, используемого клиентского и серверного программного обеспечения. | Инструментальный |

| 5 | Анализ подсистем управления доступом и регистрации, антивирусной защиты, доступа к носителям информации и функционирования подсистемы криптографической защиты | Инструментальный |

| 7 | Анализ логирования и журналов информационной безопасности | Инструментальный |

| 8 | Оценка результатов работ по инструментальному аудиту | Инструментальный |

Программа проводимого аудита должна включать в себя методы аудита. В рамках инструментального аудита в перечень таких методов может входить:

- Анализ программного обеспечения коммерческой организации, используемого на рабочих местах и в серверном сегменте сети;

- Анализ корректности работы подсистем идентификации и аутентификации, а также проверка загрузки ОС в обход этих систем;

- Анализ подсистемы доступа сотрудников к ресурсам (включая сетевые ресурсы) и состава групп учетных записей сотрудников;

- Анализ политик аудита смены паролей пользователями и требований к парольной защите;

- Анализ доступа к защищаемым носителям;

- Анализ учетных записей сотрудников в Active Directory;

- Анализ политик логирования инцидентов информационной безопасности, журналов безопасности и журналов антивирусной защиты;

- Анализ корректности конфигурации антивирусной защиты;

- Анализ конфигураций сетевого оборудования, включая списки управления доступом;

- Сканирование сетевой инфраструктуры;

- Анализ корректности конфигурации средств защиты информации;

- Анализ конфигурации средств криптографической защиты информации;

- Анализ целостности программной среды.

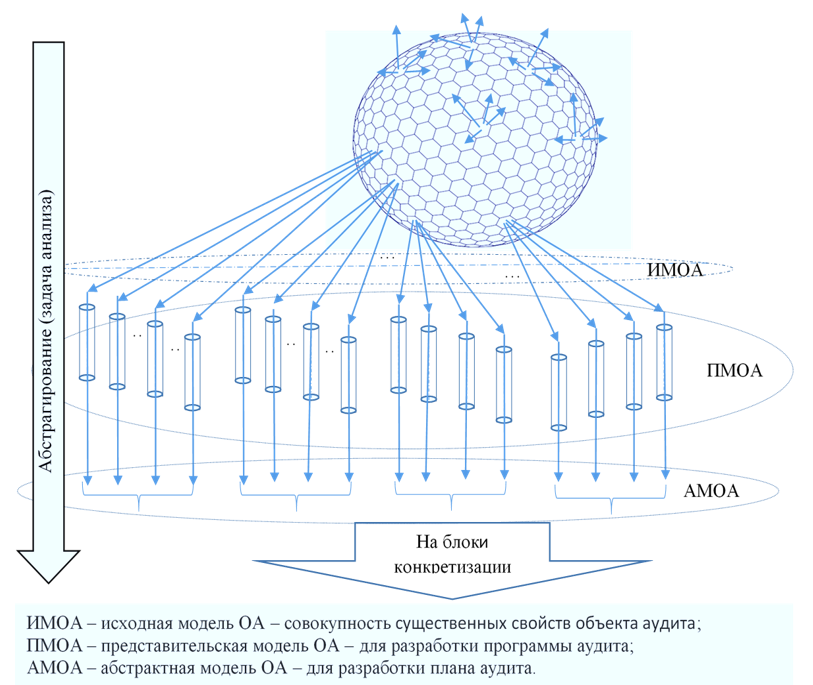

Для составления перечня критериев аудита необходимо в рамках конкретного аудита составить эталонную модель таких критериев. Поскольку объект аудита (его исходная модель) обладает огромным множеством свойств, необходимо для конкретной коммерческой организации составить модель тех свойств, которые аудитор сможет количественно или качественно оценить. На рисунке 1 ниже представлена декомпозиция свойств объекта аудита для их последующей оценки в соответствии с критериями.

Рисунок 1. Декомпозиция исходной модели объекта аудита

Выходные данные такой модели можно представить в виде множества A = {αi}, где αi будет идентификатором единичного свойства объекта аудита. Таким образом для оценки соответствия критериям необходимо составить базу критериев инструментального аудита и оценить существующее αn свойство аудита согласно выбранному n-му критерию. После этого на основе формального соответствия/несоответствия можно будет принять решение о степени защищенности объекта аудита по совокупности полученных показателей. База эталонных критериев должна быть составлена на основе требований нормативно-правовых актов, на соответствие которым проводится аудит и учитывать цели проверяемой организации.

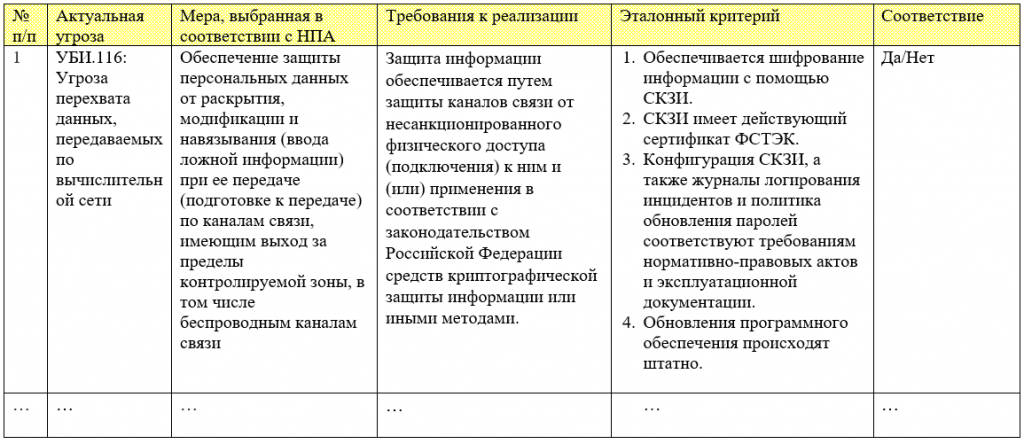

Поскольку в коммерческих организациях часто обрабатываются персональные данные, критерии могут быть выбраны в соответствии с требованиями ФСТЭК для каждой из приведенных мер [10, 16]. Пример выбора критериев в соответствии с требованиями к реализации представлен на рисунке 2 ниже.

Рисунок 2. Определение соответствия эталонным критериям

В случае изменения критериев аудита, программу аудита следует скорректировать и сообщить об этом заинтересованным сторонам для утверждения.

В программу аудита необходимо внести используемые средства инструментального аудита в виде следующего списка специального программного обеспечения:

– «Наименование» (Срок действия сертификата) [17].

Также в программу необходимо внести критерии для выбора членов аудиторской группы. Их перечень может быть актуализирован или дополнен в рамках конкретного аудита. Члены аудиторской группы должны соответствовать следующим критериям:

– умение пользоваться СПО, применяемым при аудите;

– умение пользоваться программными средствами, установленными в ИС;

– владение русским языком;

– высшее образование в области ИБ;

– практический опыт проведения аудитов ИБ у большинства членов группы.

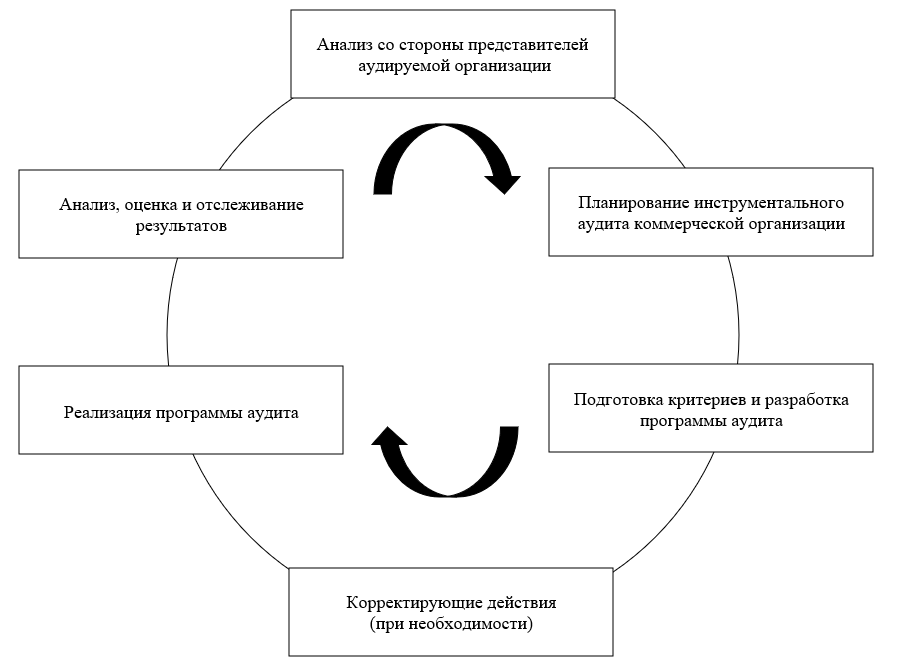

На рисунке 3 ниже представлена общая схема основных процессов в рамках менеджмента программы инструментального аудита.

Рисунок 3. Менеджмент программы инструментального аудита

Со стороны аудируемой организации также должен быть определен список ответственных за проведение программы аудита на конкретных местах. С ними необходимо согласовать график проведения каждого из испытаний и границы его проведения, после чего внести их в программу. График должен подразумевать совмещение дат проведения аудита с наличием на месте основного состава проверяемой организации. Затем с представителями организации необходимо обговорить риски, связанные с достижением целей программы аудита и, при необходимости, по согласованию выделить дополнительные ресурсы (например, время для проведения инструментальных проверок).

Заключение

Проведение инструментального аудита в коммерческой организации может иметь разные цели. Однако, вне зависимости от того, направлен ли он на получение объективных данных о текущем состоянии безопасности или же на разработку рекомендаций, в рамках программы должны быть четко описаны мероприятия по проведению одного или нескольких аудитов.

В приведенном исследовании была представлена методика разработки программы инструментального аудита системы обработки информации в коммерческой организации. Разработанная методика содержит перечень конкретных работ, которые требуется провести в рамках подготовки программы аудита. На её основе и с учётом критериев, актуализированных под требования конкретного аудита, можно составить программу, включающую перечень работ и процедур и содержащую условия и порядок их проведения.

Приведенная методика также может быть предназначена для использования в организациях в качестве рекомендаций при проведении внутреннего инструментального аудита.

References

1. Официальный сайт компании «Infowatch» [Электронный ресурс]. URL: https://www.infowatch.ru/sites/default/files/analytics/files/Info Watch/МирУтечки_2020_v.1.17.pdf (дата обращения: 04.04.2022).2. Официальный сайт компании «Positive Technologies» [Электронный ресурс]. URL: https://www.ptsecurity.com/ru-ru/research/analy tics/vulnerabilities-corporate-networks-2020/ (дата обращения: 04.04.2022).

3. Федеральный закон "Об аудиторской деятельности" от 30.12.2008 N 307-ФЗ (ред. от 30.12.2021).

4. Стандарт Банка России «Обеспечение информационной безопасности организаций банковской системы Российской Федерации. Аудит информационной безопасности» СТО БР ИББС-1.1-2007 (введен в действие 28.04.2007).

5. Официальный сайт компании Диалогнаука. [Электронный ресурс]. Режим доступа: https://www.dialognauka.ru/services/ (дата обращения: 06.04.2022).

6. Электронный фонд правовых и нормативно-технических документов [Электронный ресурс]. URL: https://docs.cntd.ru/document/42031 3879 (дата обращения: 06.04.2022).

7. Официальный сайт компании «Infowatch» [Электронный ресурс]. URL: https://www.infowatch.ru/analytics/analitika/rossiya-utechki-informatsii-ogranichennogo-dostupa-2020-god (дата обращения: 04.04.2022).

8. ГОСТ Р ИСО 19011-2021. Национальный стандарт Российской Федерации. Оценка соответствия. Руководящие указания по проведению аудита систем менеджмента (введен в действие 01.07.2021).

9. Научная электронная библиотека «КиберЛенинка» [Электронный ресурс]. — С. 2–3. URL: https://cyberleninka.ru/article/n/razrabotka-i-realizatsiya-lokalnoy-vychislitelnoy-seti-udalennogo-ofisa-predpriyatiya/viewer (дата обращения: 04.04.2022).

10. Приказ ФСТЭК России от 18 февраля 2013 г. №21 «Об утверждении состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных» (ред. от 14.05.2020).

11. Банк данных угроз безопасности информации. Федеральная служба по техническому и экспортному контролю [Электронный ресурс]. – URL: https://bdu.fstec.ru/threat (дата обращения: 10.04.2022).

12. ГОСТ Р ИСО/МЭК 27005-2010. Национальный стандарт Российской Федерации. Информационная технология. Методы и средства обеспечения безопасности. Менеджмент риска информационной безопасности (введен в действие 01.12.2011).

13. ГОСТ Р 58771-2019. Национальный стандарт Российской Федерации. Менеджмент риска. Технологии оценки риска (введен в действие 01.03.2020).

14. ГОСТ Р ИСО 31000-2019. Национальный стандарт Российской Федерации. Менеджмент риска. Принципы и руководство (введен в действие 10.12.2019).

15. Международный стандарт аудита 530 «Аудиторская выборка» (введен в действие на территории Российской Федерации Приказом Минфина России от 09.01.2019 N 2н) (ред. от 27.10.2021).

16. Методический документ. «Меры защиты информации в государственных информационных системах» (утв. ФСТЭК России 11.02.2014).

17. Государственный реестр сертифицированных средств защиты информации. Федеральная служба по техническому и экспортному контролю – Fstec.ru [Электронный ресурс]. URL: https://fstec.ru/tekhnicheskaya-zashchita-informatsii/dokumenty-po-sertifikatsii/153-sistema-sertifikatsii/591-gosudarstvennyj-reestr-sertifitsirovannykh-sredstv-zashchity-informatsii-n-ross-ru-0001-01bi00, свободный (дата обращения: 05.03.2022).