Abstract: The project aims to improve teenagers’ digital literacy by creating an interactive, quiz-style trainer that teaches recognition of social engineering in gaming environments. Its relevance is grounded in an analysis of global cyber-threat data for 2015-2024, which shows social engineering leading by frequency and impact in Russia. Using “vibe-coding” techniques, we built a prototype simulator in Roblox Studio to practice spotting fraudulent communication scenarios. A before-and-after evaluation recorded an increase in correct answers by 47% in the proportion of correct answers relative to baseline and a reduction in missed phishing cases to 0. The project demonstrates the effectiveness of gamification for teaching cybersecurity skills.

Keywords: social engineering, digital literacy, gamification, Roblox, cybersecurity

Введение: актуальность и обоснование проблемы

Современные подростки являются одной из наиболее активных и, как следствие, уязвимых групп пользователей в цифровом мире. В их повседневной жизни постоянно присутствуют элементы и инструменты онлайн-среды: социальные сети, мессенджеры, а также онлайн-игры и околоигровые сообщества [1], [2]. В то время как большинство образовательных программ по кибербезопасности сосредоточены на технических аспектах (например, на том, что такое «цифровой след» или как создать надежный пароль) [3], современные кибератаки все чаще используют человеческий фактор [1], [2]. Злоумышленники не взламывают технические системы, они обманывают пользователей, запугивая удалением учетной записи, предлагая «бесплатные» бонусы или участие в «выгодных» розыгрышах.

Особенностью атак, направленных на подростков, является то, что социальная инженерия здесь приобретает специфические формы, которые в большинстве случаев ускользают от внимания взрослых. В их основе – характерные для этой среды интересы, такие как желание получить «халяву» или обменяться редкими предметами в онлайн-играх. Это приводит к серьезным последствиям: краже персональных данных, аккаунтов, использованию личных компьютеров и мобильных устройств в преступных целях. Несмотря на то, что финансовый ущерб от таких атак несопоставимо меньше потерь от действий мошенников во «взрослом секторе», важно учесть, что сегодняшние подростки – это завтрашние взрослые, для которых цифровая среда уже является неотъемлемой частью их жизни. Поэтому навыки цифровой грамотности и умение распознавать уловки социальной инженерии необходимо формировать уже в раннем возрасте.

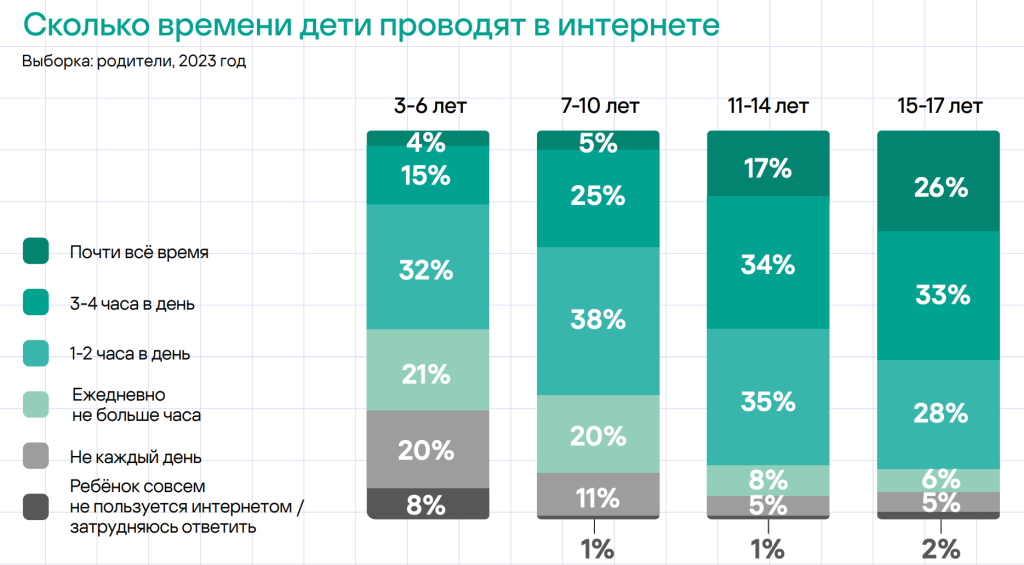

Рисунок 1. Сколько времени дети проводят в интернете. Источник: [1, с. 4]

Цель и задачи проекта

Цель проекта: разработать прототип интерактивного инструмента, который научит подростков эффективно распознавать ключевые признаки социальной инженерии в привычной им цифровой среде и понимать технические последствия своих действий.

Задачи проекта:

- Найти и проанализировать реальные кейсы социальной инженерии, характерные для русскоязычных игровых сообществ (на основе скриншотов, публичных отчетов и разборов).

- На основе собранных кейсов разработать интерактивный прототип-симулятор, предоставляющий мгновенную обратную связь и разъяснения.

- Оценить эффективность разработанного тренажера путем проведения тестирования «до и после» среди представителей целевой группы.

Анализ и обзор существующей информации

Актуальность проекта подтверждается статистическими данными о поведении детей и подростков в сети. По данным отчетов «Лаборатории Касперского», в 2023 году 67% детей регулярно играли в мобильные или видеоигры, а половина из них проводила за играми не менее часа в день [1]. Эти цифры указывают на высокий уровень погружения целевой аудитории в игровую среду.

Уровень угроз также растет. В 2024 году число попыток атак на несовершеннолетних геймеров увеличилось на 30% по сравнению с предыдущим полугодием. По данным экспертов, более 132 тысяч детей-игроков стали жертвами фишинга и скама через популярные игры, где мошенники часто маскируются под игровые дополнения или «бесплатные бонусы» [2]. Помимо игровых угроз, также отмечается рост киберпреступности. Согласно данным МВД РФ, с 2020 по 2023 год число киберпреступлений, совершенных несовершеннолетними, выросло в 74 раза. Эти факты подчеркивают, что дети и подростки не только становятся жертвами, но и вовлекаются в преступные схемы, часто под предлогом легкого заработка [4].

Анализ данных о киберугрозах (2015-2024 гг.)

Погружение в тематику проекта началось с анализа датасета «Global Cybersecurity Threats 2015-2024», доступного на платформе машинного обучения Kaggle [5].

Статистический анализ 3000 записей позволил сделать следующие выводы:

- Глобальные тенденции: в мире по типам атак доминируют фишинг и вымогательство, что говорит о популярности методов, основанных на обмане человека (социальный инжиниринг или SE).

- Российский срез: Россия входит в топ-10 стран мира по абсолютному ущербу от SE-атак, опережая десятки других государств. За период 2015-2024 гг. из-за данного типа атак Россия потеряла более 1,76 млрд долларов – это больше, чем от других уязвимостей, что подчеркивает разрушительность этого направления и актуальность его распознавания и предупреждения.

- Почему это опасно: SE-атаки направлены не на технику и программное обеспечение, а на людей: прежде всего на психологически уязвимые группы – школьников, студентов, пенсионеров, родителей. При этом задействованы привычные и безопасные на первый взгляд каналы – телефон, почта, соцсети, мессенджеры. И жертвами становятся обычные пользователи, не подготовленные к таким сценариям.

Основная часть

Концепция и методология проекта

В основе проекта – принцип практико-ориентированного обучения, когда вместо скучной теории пользователям предлагается живой опыт, имитирующий реальные ситуации [6]. Сам проект представляет собой интерактивный симулятор-квиз (викторину), состоящий из набора карточек с реальными примерами фишинга из русскоязычного сегмента онлайн-игр.

Механизм обучения включает следующие этапы:

- Пользователю показывается карточка с изображением потенциально опасного сообщения или сайта.

- Пользователь за ограниченное время принимает решение об опасности/безопасности ситуации.

- Сразу после выбора ответа пользователю предоставляется обратная связь с правильным ответом и кратким перечислением признаков обмана («красных флагов») или, наоборот, отсутствия риска.

Разработка прототипа-тренажера в Roblox Studio

Разработка прототипа велась в среде Roblox Studio. Эта платформа очень популярна среди подростков, что обеспечивает прямой доступ к целевой аудитории. Также Roblox Studio предоставляет простые инструменты, позволяющие быстро создать задуманный прототип без необходимости глубокого знания сложных языков программирования. Прототип представляет собой простой квиз-тренажер с кодом на языке Lua (Рис. 1).

Рисунок 1. Слева направо: карточка с заданием, правильный ответ с разбором; внизу: экран итогов по окончании игры.

Методы

Идея проекта возникла из личного опыта автора, столкнувшегося с уловками мошенников в среде онлайн-игр. В процессе работы над проектом традиционные методы исследования (изучение источников, опубликованных в открытом доступе) сочетались с использованием инструментов искусственного интеллекта.

Статистическая обработка данных из датасета и результатов эксперимента с фокус-группой производилась с помощью языковой модели (LLM) ChatGPT о3 и инструмента Data Analyst. Программный код для прототипа-квиза создавался с использованием комбинации различных LLM-инструментов, включая Perplexity, ChatGPT 5 Thinking и Cursor. Такой подход позволил не бездумно делегировать работу, а осмысленно исследовать возможности ИИ для решения исследовательских и технических задач. Автор совместно с научным руководителем подбирал и корректировал промпты, самостоятельно проводил и документировал исследовательский эксперимент, что демонстрирует глубокое погружение в методологию создания научного проекта.

План работы по созданию игры

Контент для игры-симулятора был собран из открытых источников, таких как чаты игровых сообществ и тематические группы в социальных сетях.

Были учтены следующие риски:

- Все скриншоты были сделаны в безопасной веб-среде.

- Ссылки из примеров не открывались и не запускались.

- Все личные данные и псевдонимы пользователей были анонимизированы/изменены для обеспечения конфиденциальности.

Методика оценки эффективности

Для проверки обучающего эффекта проекта была разработана специальная методика оценки, основанная на «тесте до/после» с фокус-группой из 9 человек, представителей целевой аудитории (описание эксперимента и датасет в Приложении 1).

- Предварительное тестирование («до»): Группе участников предлагается пройти тест, состоящий из 6 вопросов, похожих (но не идентичных) на вопросы тренажера.

- Прохождение тренажера: участники проходят интерактивный симулятор.

- Итоговое тестирование («после»): Участники повторно проходят аналогичный тест из 6 вопросов (отличных от теста «до» и от игры), после чего результаты сравниваются с первичными.

Результаты эксперимента

Полученные результаты продемонстрировали выраженный обучающий эффект (Таблица 1): средний балл фокус-группы вырос с 4,1 из 6 на предварительном тесте до 6,0 из 6 на итоговом, т.е. все участники верно решили все 6 новых заданий «после». Критически важные ошибки (пропуски случаев фишинга) полностью исчезли, при этом «ложных тревог» не прибавилось: и чувствительность к фишингу, и точность его распознавания достигли 100%. На этапе прохождения тренажера средняя точность составила 83% при естественном разбросе по участникам, что говорит о реалистичной сложности кейсов; после просмотра разборов навыки сразу перенеслись на новые примеры. Дополнительно наблюдалось небольшое ускорение принятия решений: среднее время ответа в тестах сократилось примерно с 10,5 до 10,0 секунд при сохранении лимита в 15 секунд. Проверка на неслучайность прироста показала, что улучшение объясняется именно тренировкой, а не удачей. В сумме это означает, что тренажер помогает не только распознавать мошеннические сценарии, но и делать это относительно спокойно и быстро, при этом не путая безопасные и опасные ситуации.

Таблица 1

Сводная таблица результатов. Пояснения: /6 — верных из 6; с — среднее время ответа (сек). Знаки Δ — прирост/изменение «после − до».

| ID | ДО /6 | ИГРА /6 | ПОСЛЕ /6 | Δ баллы | ДО, с | ПОСЛЕ с | Δ с |

| P01 | 5 | 5 | 6 | +1 | 10.2 | 9.3 | -0.9 |

| P02 | 1 | 5 | 6 | +5 | 12.0 | 10.7 | -1.3 |

| P03 | 4 | 6 | 6 | +2 | 10.2 | 10.7 | +0.5 |

| P04 | 4 | 3 | 6 | +2 | 9.3 | 9.7 | +0.4 |

| P05 | 4 | 6 | 6 | +2 | 9.8 | 10.0 | +0.2 |

| P06 | 4 | 3 | 6 | +2 | 10.2 | 9.7 | -0.5 |

| P07 | 4 | 6 | 6 | +2 | 10.8 | 10.0 | -0.8 |

| P08 | 6 | 6 | 6 | 0 | 10.3 | 9.7 | -0.6 |

| P09 | 5 | 5 | 6 | +1 | 11.5 | 10.0 | -1.5 |

| Среднее | 4.1 | 5.0 | 6.0 | +1.9 | 10.5 | 10.0 | -0.5 |

Перспективы развития проекта

В дальнейшем планируется:

— улучшить пользовательский интерфейс, расширить набор кейсов (в том числе условно «похожие на фишинг, но безопасные» ситуации) и ввести уровни сложности с адаптацией под игрока;

— провести «отложенный тест» через 1,5-2 недели, чтобы проверить устойчивость полученных знаний;

— разработать специальный режим для учителей, где будет автоматический сбор результатов в таблицу и возможность экспорта отчетов;

— расширить возможности для игроков: более реалистичные карточки с заданиями (скриншоты «реальных» ситуаций), отслеживание прогресса, достижений, адаптации заданий (отслеживание изменений практик интернет-мошенничества), поддержка мобильных устройств и пр.

Заключение и выводы

Проект «Phish Busters» – это попытка актуального подхода к обучению подростков навыкам кибербезопасности с использованием игровой платформы. В ходе проекта был создан инструмент, доказавший свою эффективность.

Основные выводы:

- Социальная инженерия является одной из основных угроз для подростков, и текущие образовательные методики недостаточно эффективны в борьбе с ней.

- Геймификация в формате игрового симулятора-квиза доказала свою эффективность в повышении осознанности и навыков распознавания мошеннических схем.

- Разработанный прототип игры в Roblox Studio представляет собой масштабируемое решение, в которое можно добавлять новые кейсы и сценарии, поддерживая тем самым его актуальность.

Полученные результаты по улучшению навыков распознавания мошенничества подтверждают высокую практическую ценность проекта и его потенциал для широкого внедрения в образовательный процесс.

References

1. Лаборатория Касперского. Взрослые и дети в интернете: аналитический отчёт [Электронный ресурс]. — 2024. — URL: https://kids.kaspersky.ru/files/13443_Brochure_KidsSecurity_2023.pdf (дата обращения: 20.07.2025).2. Лаборатория Касперского. Взрослые и дети в интернете: аналитический отчёт [Электронный ресурс]. — 2025. — URL: https://kids.kaspersky.ru/files/2025_02_Kaspersky_kids.pdf (дата обращения: 20.07.2025).

3. Huitema D.; Wong A. A Case Study in Gamification for a Cybersecurity Education Program: A Game for Cryptography [Электронный ресурс] // arXiv. — 2025. — URL: https://arxiv.org/abs/2502.06706 (дата обращения: 22.07.2025).

4. В МВД заявили об увеличении числа совершённых детьми киберпреступлений в 74 раза [Электронный ресурс] // Известия. — 23.04.2024. — URL: https://iz.ru/1686581/2024-04-23/v-mvd-zaiavili-ob-uvelichenii-chisla-sovershennykh-detmi-kiberprestuplenii-v-74-raza (дата обращения: 20.08.2025).

5. Soundankar A. Global Cybersecurity Threats 2015–2024 [Электронный ресурс]: датасет. — Kaggle, 2024. — URL: https://www.kaggle.com/datasets/atharvasoundankar/global-cybersecurity-threats-2015-2024 (дата обращения: 10.07.2025).

6. Pramod D. Gamification in cybersecurity education: a state of the art review and research agenda // Journal of Applied Research in Higher Education. — 2024. — Vol. 17, № 4. — P. 1162–1180. — DOI: 10.1108/JARHE-02-2024-0072. — URL: https://www.sciencedirect.com/science/article/pii/S2050700324000111 (дата обращения: 22.07.2025).