Abstract: This article presents an analysis of the cryptographic security of elliptic curve algorithms. It examines the mathematical principles of constructing elliptic curves and the main cryptographic protocols implemented using them. A review of current cryptanalysis methods is provided. Particular attention is paid to the selection of secure parameters for elliptic curves and the assessment of the practical security of these algorithms. Prospects for the development of elliptic curve encryption algorithms are outlined. Directions for the transition to hybrid and post-quantum cryptographic solutions are discussed.

Keywords: elliptic curve cryptography, ECC, cryptographic security, discrete logarithm, cryptanalysis, ECDSA, post-quantum cryptography.

Стремительное развитие цифровых технологий и увеличивающееся число передаваемых по незащищённым каналам связи данных делают необходимым использование надежных криптографических систем защиты информации. Одним из наиболее эффективных направлений в современной криптографии является применение алгоритмов на эллиптических кривых (англ. Elliptic Curve Cryptography, ECC). Этот подход сочетает в себе высокую стойкость криптозащиты и относительно короткие ключи, что делает его особенно актуальным для использования в системах с ограниченными вычислительными ресурсами – мобильных устройствах, встраиваемых системах, в «интернете вещей».

Криптография на эллиптических кривых уже нашла широкое применение в защищенных протоколах, например, в TLS/SSL, используется в криптовалютных системах, в электронных подписях, в системах аутентификации и управления доступом. Благодаря своей эффективности ECC стала одним из ключевых стандартов в области информационной безопасности и получила широкое распространение в государственных и коммерческих системах.

Однако, несмотря на широкое применение и высокую степень математической сложности, безопасность криптосистем на базе эллиптических кривых не является абсолютной. Угрозы могут проистекать как из развития методов криптоанализа, так и из-за появления новых вычислительных технологий – квантовых компьютеров. Кроме того, очень важным является вопрос о правильном выборе параметров кривых и реализаций, а ошибки проектирования значительно снижают их криптографическую стойкость.

Основы криптографии на эллиптических кривых

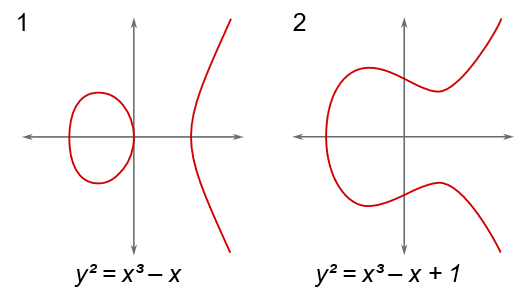

Криптография на эллиптических кривых (ECC) основывается на использовании алгебраических структур, возникающих при определении операций над точками эллиптических кривых, заданных над конечными полями. Эллиптической кривой называют множество точек, удовлетворяющих уравнению вида:

![]()

где a и b – параметры, обеспечивающие невырожденность кривой[7].

Эти точки, вместе с дополненной точкой на бесконечности, формируют абелеву группу. Главная особенность заключается в том, что для выбранной точки кривой можно эффективно выполнять операцию сложения и умножения на скаляр, но обратная задача – нахождение скаляра по двум точкам – является вычислительно чрезвычайно сложной.

Рис. 1. Пример графиков эллиптических кривых.

Безопасность ECC опирается на трудность решения задачи дискретного логарифмирования на эллиптической кривой (Elliptic Curve Discrete Logarithm Problem, ECDLP). Эта задача предполагает невозможность эффективного нахождения числа k, зная точки P и Q = kP. В отличие от классических алгоритмов (RSA), основывающихся на факторизации больших чисел, ECC обеспечивает сопоставимую стойкость при значительно меньших размерах ключей. Например, 256-битный ключ ECC по уровню безопасности приравнивается к RSA-ключу длиной ~3072 бит, что снижает вычислительные затраты и требования к памяти[11].

Эллиптические кривые нашли применение в широком спектре криптографических алгоритмов. Наиболее распространенными являются[16]:

— ECDSA – алгоритм электронной цифровой подписи, обеспечивающий аутентичность и целостность данных;

— ECDH – протокол обмена ключами, используемый для установления защищенных каналов связи;

— EdDSA – современный алгоритм подписи, основанный на кривых Эдвардса и ориентированный на повышенную скорость и безопасность реализации.

Успех ECC также связан с универсальностью – алгоритмы могут реализовываться как в программных, так и в аппаратных системах, обеспечивая высокую производительность и энергоэффективность. Благодаря этому решения на эллиптических кривых стали основой многих современных стандартов и протоколов защиты данных[18].

Вместе с тем выбор кривой и математических параметров играет ключевую роль в формировании криптографической стойкости. Неверные или уязвимые параметры приводят к снижению безопасности и уязвимости всей системы шифрования.

Модели угроз и критерии стойкости

Криптографическая стойкость алгоритмов на эллиптических кривых определяется способностью противостоять как теоретическим атакам на математическую основу системы, так и практическим атакам на ее реализацию. Основным фактором, обеспечивающим безопасность ECC, является вычислительная сложность задачи дискретного логарифмирования на эллиптической кривой (ECDLP). На сегодняшний день не существует алгоритмов, которые могли бы решать эту задачу за полиномиальное время на классических вычислительных устройствах, что и определяет высокий уровень защиты[8].

При анализе моделей угроз обычно выделяют два ключевых аспекта: криптостойкость параметров и устойчивость реализации.

На безопасность ECC влияют следующие параметры:

А) Тип и порядок эллиптической кривой

Безопасная кривая должна иметь большую простую подгруппу, исключать наличие специальных уязвимостей (например, аномальных кривых или кривых с малым кофактором).

- B) Выбор конечного поля

Чаще всего используются поля вида или . Поля бинарного типа могут быть подвержены специфическим криптоанализам, поэтому предпочтение отдается простым полям.

- C) Генерация ключей и случайных чисел

Ошибки в генерации случайных значений могут привести к раскрытию секретного ключа, что неоднократно наблюдалось в практике.

Укрепление безопасности достигается за счет увеличения длины ключей, корректного выбора стандартизованных параметров и использования проверенных кривых.

К числу известных атак на криптосистемы на эллиптических кривых относятся:

— атаки на основе алгоритма Полларда – вычисление дискретного логарифма с квадратичной сложностью относительно порядка подгруппы;

— MOV-атака (Menezes-Okamoto-Vanstone) – преобразует ECDLP к дискретному логарифмированию в конечных полях, где применимы более эффективные методы;

— атаки на аномальные кривые – позволяют взломать криптосистему за полиномиальное время, если её параметры выбраны небезопасно.

От правильности выбора кривой напрямую зависит устойчивость криптосистемы к известным методам криптоанализа.

Даже математически стойкие алгоритмы могут быть скомпрометированы при уязвимых реализациях. Наиболее опасными являются[1, 2]:

— атаки по сторонним каналам – измерение времени выполнения, электромагнитных излучений, потребления энергии;

— fault-атаки – внесение ошибок в вычисления с целью раскрытия ключевого материала;

— атаки на повторное использование случайных параметров, особенно при подписании данных.

Как видим, возможностей для ошибки очень много. Поэтому все современные реализации ECC требуют применения механизмов защиты – маскирования вычислений, валидации точек, контроля корректности параметров и аппаратных средств защиты.

Современные методы криптоанализа ECC

Несмотря на высокий уровень математической стойкости криптографии на эллиптических кривых, постоянно развиваются методы криптоанализа, направленные на поиск уязвимостей как в структуре самих кривых, так и в алгоритмах, основанных на них. Эти методы можно условно разделить на две крупные категории – атаки на математическую основу ECC и атаки, ориентированные на реализацию.

- Математические атаки

На сегодняшний день наиболее известными и практически применимыми являются следующие подходы:

- алгоритм Полларда

Метод ρ и его модификации существенно снижают сложность решения ECDLP по сравнению с полным перебором. Наибольший риск эти атаки создают при неправильном выборе параметров, например, при слишком маленьком порядке подгруппы.

— MOV-атака и атака Фрея-Рюка

Эти методы используют допущение, что некоторые кривые разрешают отображение ECDLP в поле, где существует более эффективный криптоанализ. Такие кривые считаются небезопасными и исключаются из криптографических стандартов.

— атаки на кривые с особенностями структуры

Некоторые аномальные кривые позволяют взламывать криптосистему за полиномиальное время. Также уязвимы кривые, близкие к суперсингулярным.

Как видно, ключевым принципом защиты является использование кривых, прошедших независимую экспертную оценку математической стойкости.

- Атаки на параметры и генерацию ключей

Даже самая корректная математическая модель может быть скомпрометирована из-за слабой генерации ключевого материала. Основными угрозами являются:

— недостаточная энтропия случайных чисел;

— повторное использование одноразовых параметров (например, значения nonce в ECDSA);

— применение нерекомендованных или недостоверных параметров кривых.

Примеры реальных инцидентов включают взлом подписи Sony PlayStation 3 – из-за повторяющегося nonce[4].

- Атаки по побочным каналам

Физический доступ к устройству или возможности мониторинга его работы позволяют проводить:

— атаки по времени выполнения операций;

— анализ электромагнитных излучений;

— анализ энергопотребления (SPA, DPA);

— fault-атаки, в которых преднамеренно вызываются ошибки для раскрытия ключей.

В условиях массового распространения криптографии на мобильных устройствах эти угрозы стали особенно актуальными.

- Влияние квантовых вычислений

Хотя квантовые компьютеры находятся в стадии развития, теоретическая угроза для ECC уже определена – алгоритм Шора способен решить ECDLP за полиномиальное время[17].

Для противодействия рассматриваются постквантовые криптосистемы и гибридные схемы, обеспечивающие совместимость с современными стандартами.

С развитием квантовых технологий переоценка криптостойкости ECC станет обязательной, особенно в долгосрочных системах хранения данных.

Выбор безопасных эллиптических кривых

Ключевым условием безопасности криптосистем на эллиптических кривых является корректный выбор параметров. Даже идеальная криптографическая схема может оказаться уязвимой, если используются кривые с особой структурой или недостаточным уровнем стойкости. Именно поэтому в международных стандартах проводится строгий отбор допустимых эллиптических кривых и параметров полей.

Наиболее широко применяются кривые, рекомендованные:

— NIST (США) – семейства P-192, P-224, P-256, P-384, P-521. Используются во многих государственных и коммерческих системах.

— SECG (Standards for Efficient Cryptography Group) – кривые secp256k1 и др. Secp256k1 известна как основа протоколов в Bitcoin и других блокчейн-системах[3].

— Brainpool – кривые BrainpoolP-256/384/512. Созданы как альтернатива NIST-кривым, с повышенным вниманием к прозрачности генерации параметров

Однако часть исследователей высказывает озабоченность по поводу параметров некоторых NIST-кривых, поскольку их происхождение не до конца прозрачно, что создает теоретический риск наличия скрытых уязвимостей.

С развитием криптоанализа акцент сместился в сторону кривых нового поколения, ключевые преимущества которых – безопасность реализации, защита от атак по побочным каналам и высокая производительность.

К таким кривым относят:

— Curve25519 – де-факто стандарт в безопасных протоколах обмена ключами (TLS 1.3, WireGuard);

— Curve448 – ориентирована на повышенный уровень стойкости;

— Edwards-кривые (например, Ed25519) – обеспечивают быструю и безопасную реализацию цифровой подписи.

Параметры указанных кривых выбирались с максимально возможной прозрачностью, что повышает доверие специалистов.

Несмотря на устойчивость к классическому криптоанализу, ECC уязвима к алгоритму Шора, способному решить ECDLP на квантовом компьютере. В связи с этим рассматриваются гибридные схемы (ECC + постквантовые алгоритмы), обеспечивающие совместимость со старыми системами, а также п остквантовые альтернативы – криптография на решётках, кодах или хеш-функциях[10].

Организация NIST уже проводит стандартизацию таких алгоритмов, и в будущем именно они могут заменить ECC в критически значимых системах.

Практическая оценка безопасности

Практическая стойкость криптографических алгоритмов на эллиптических кривых определяется не только теоретическими свойствами математической модели, но и корректностью настройки параметров и реализаций в конкретных программно-аппаратных системах. В условиях реального применения большое значение имеют эксплуатационные риски, связанные как с качеством реализации, так и с особенностями среды функционирования.

Безопасность криптосистемы напрямую связана с размером используемого ключа. Международные стандарты на сегодняшний день рекомендуют:

— не менее 256 бит для защищенности в течение ближайших лет;

— 384-521 бит, если требуется долгосрочная защита данных.

Ключи меньшей длины постепенно выводятся из эксплуатации из-за роста вычислительных мощностей и эффективных криптоаналитических методов.

Даже при использовании безопасной кривой криптосистема может быть скомпрометирована из-за ошибок разработки:

— неправильная обработка ошибок и отсутствие проверки корректности входных данных;

— отказ от валидации точек на кривой, что может привести к атакам типа invalid-curve attack;

— утечки через временные или энергетические каналы.

Особенно уязвимы мобильные и встраиваемые устройства, так как там ресурсы средств защиты ограничены, а физический доступ злоумышленников упрощён.

Существуют документированные случаи компрометации систем на основе ECC:

— использование предсказуемых значений nonce привело к взлому подписи Sony PlayStation 3;

— выявленные некорректные параметры некоторых кривых в проприетарных продуктах;

— компрометация реализации библиотек при недостаточной защите от атак по побочным каналам.

Как видно, игнорирование рекомендаций по реализации ECC может привести к серьёзным последствиям даже при математически стойком алгоритме.

Для обеспечения безопасности ECC на практике применяют[13]:

— маскирование вычислений;

— защита от проникновения ошибок (fault injection);

— аппаратные модули защиты (TPM, криптопроцессоры);

— тестирование и сертификация криптобиблиотек.

Для обеспечения стабильной криптозащиты необходимо использовать комплексный подход, включающий криптографические механизмы и инженерные способы защиты.

Перспективы развития ECC

Криптография на эллиптических кривых уже стала стандартом в большинстве современных систем защиты информации, однако дальнейшее развитие технологий и появление новых угроз требуют постоянного совершенствования методов и подходов. Перспективы развития ECC определяются несколькими ключевыми направлениями: оптимизацией производительности, повышением безопасности и адаптацией к грядущей постквантовой эпохе.

С ростом вычислительных возможностей и расширением сетей «интернета вещей» возрастает потребность в эффективных криптографических алгоритмах:

— продолжается разработка быстрых реализаций ECC для маломощных устройств;

— активизируется использование аппаратных ускорителей и криптографических модулей (HSM);

— разрабатываются новые схемы, минимизирующие энергопотребление и задержки.

Эти улучшения делают ECC привлекательной для систем с жесткими ограничениями по ресурсам (например, беспроводные сенсорные сети, медицинские устройства).

В условиях увеличения числа атак по побочным каналам особое внимание уделяется:

— созданию устойчивых к утечкам реализаций (leakage-resilient cryptography);

— разработке алгоритмов, надёжно работающих в многосторонних вычислениях;

— использованию кривых с минимальной уязвимостью к неверной обработке точек.

В будущем безопасность реализаций будет играть все большую роль, поскольку угрозы становятся более технологичными.

Вместе с тем, появление квантовых вычислений ставит под сомнение долгосрочную надежность ECC:

— алгоритм Шора принципиально угрожает безопасности ECDLP;

— ряд систем, защищающих критически важные данные, уже сегодня требует планирования перехода на постквантовые решения.

Приоритетное направление – гибридные криптографические схемы, сочетающие ECC с постквантовыми алгоритмами, такими как:

— криптография на решётках;

— хэш-подписи.

Такие схемы обеспечивают плавный и безопасный переход к полностью постквантовым стандартам.

В настоящее время международные организации продолжают активно работать над обновлением стандартов:

— расширяется список рекомендованных безопасных кривых;

— повышается внимание к прозрачности происхождения параметров;

— ведутся исследования по сокращению зависимости от потенциально уязвимых структур.

Повышение открытости и доверия со стороны криптографического сообщества является важным условием дальнейшего развития ECC.

Заключение

Благодаря высокому уровню безопасности при относительно небольших размерах ключей криптография с использованием эллиптических кривых прочно заняла свое место в современных системах защиты информации. Эффективность и универсальность сделали ECC оптимальным выбором для широкого спектра приложений – от защищенных интернет-протоколов и смарт-карт до криптовалютных систем и встраиваемых устройств.

Проведенный анализ показал, что безопасность криптографии на основе эллиптических кривых определяется множеством факторов – выбором надежных параметров кривой, корректной генерацией и управлением ключами, устойчивостью к применяемым криптоаналитическим методам, а также обеспечением безопасности реализации против атак по побочным каналам. Следование современным стандартам и рекомендациям позволяет свести к минимуму множество распространенных ошибок, однако это требует высокого уровня квалификации разработчиков.

Особую актуальность приобретает возможность появления настоящих квантовых компьютеров, способных компрометировать фундаментальную основу безопасности ECC – сложность задачи дискретного логарифмирования в конечных полях. В связи с этим актуальными становятся вопросы развития гибридных криптосистем, использующих как классические, так и квантово-устойчивые алгоритмы для обеспечения безопасности в переходный период, а также разработка устойчивых к квантовым атакам решений.

В заключение необходимо отметить, что криптография на эллиптических кривых по-прежнему является одним из самых перспективных направлений в обеспечении информационной безопасности. Дальнейшее развитие теоретической базы, совершенствование практических методов реализации, внимательное слежение за возникающими угрозами и уязвимостями – все это является необходимым условием для сохранения и укрепления высокого уровня безопасности в условиях стремительного развития цифровых технологий.

References

1. Абдурахманова, Н. Н. Стойкость известных схем алгоритмов электронной цифровой подписи на эллиптических кривых / Н. Н. Абдурахманова // Информатика: проблемы, методология, технологии. – Воронеж: Научно-исследовательские публикации, 2016. – С. 12-23.2. Анализ псевдослучайных последовательностей на эллиптической кривой / М. Г. Бабенко, Е. С. Карнаухова, В. А. Кучуков, Н. Н. Кучеров // Молодой ученый. – 2011. – № 11-1. – С. 12-14.

3. Андреев, Е. В. Исследование областей практического применения средств криптографической защиты информации, реализующих алгоритмы на эллиптических кривых / Е. В. Андреев // Журнал научных публикаций аспирантов и докторантов. – 2015. – № 7(109). – С. 90-91.

4. Бахарев, А. О. О стойкости некоторых алгоритмов над группой точек эллиптических кривых / А. О. Бахарев, К. Д. Царегородцев // Прикладная дискретная математика. Приложение. – 2024. – № 17. – С. 63-70.

5. Бутенко, А. А. Алгоритм кодирования данных в блокчейне с использованием эллиптических кривых и его экономический эффект / А. А. Бутенко, Д. Д. Сопоцько // Экономика и инновации. – Москва: Российский экономический университет имени Г.В. Плеханова, 2022. – С. 44-49.

6. Васютина, А. П. Оптимизация постквантового криптографического протокола, основанного на изогениях суперсингулярных эллиптических кривых / А. П. Васютина, П. Г. Ключарев // Безопасные информационные технологии. – Москва: Московский государственный технический университет имени Н.Э. Баумана (национальный исследовательский университет), 2023. – С. 40-43.

7. Жданов, О. Н. Эллиптические кривые: Основы теории и криптографические приложения : Основы защиты информации / О. Н. Жданов, В. А. Чалкин. Том 7. – Москва: Общество с ограниченной ответственностью «Книжный дом «ЛИБРОКОМ», 2020. – 200 с.

8. Зайцева, И. В. Эллиптические кривые и их актуальность в криптографических системах / И. В. Зайцева, Н. С. Окулов // Сборник научных трудов Всероссийского научно-исследовательского института овцеводства и козоводства. – 2015. – Т. 1, № 8. – С. 593-596.

9. Кобенко, А. В. Алгоритмы генерации псевдослучайных чисел: анализ криптостойкости и эффективности / А. В. Кобенко, Д. А. Есипов, И. В. Тестова // Информационные технологии в моделировании и управлении: подходы, методы, решения. – Тольятти: Издатель Качалин А.В., 2019. – С. 116-122.

10. Коновалов, Г. Г. Эволюция методов криптографической защиты информации / Г. Г. Коновалов, Д. А. Бощенко // Международный журнал гуманитарных и естественных наук. – 2025. – № 10-2(109). – С. 55-60.

11. Криптографические системы на эллиптических кривых / М. Овезова, М. Дурмаммедов, Ш. Сапаров, М. Юзбашиев // Cognitio Rerum. – 2024. – № 11. – С. 58-60.

12. Левин, В. Ю. Анализ повышения криптографической сложности систем при переходе на эллиптические кривые / В. Ю. Левин, В. А. Носов // Интеллектуальные системы. – 2008. – Т. 12, № 1-4. – С. 253-270.

13. Обухова, А. Е. Анализ криптографической стойкости алгоритма симметричного шифрования / А. Е. Обухова // Новые технологии в научных исследованиях, проектировании, управлении, производстве. – Воронеж: ООО «НАУЧНОЕ ИЗДАТЕЛЬСТВО ГУСЕВЫХ», 2019. – С. 63-67.

14. Постквантовый криптографический протокол выработки общего ключа, основанный на изогениях суперсингулярных эллиптических кривых / С. В. Гребнев, П. Г. Ключарев, А. М. Коренева [и др.] // Безопасные информационные технологии. – Москва: Московский государственный технический университет имени Н.Э. Баумана (национальный исследовательский университет) (Москва), 2021. – С. 99-103.

15. Пятин, В. С. Клептографическая атака на криптографические протоколы на основе эллиптических кривых / В. С. Пятин, В. В. Клочков, В. В. Зайцев // НеоКВЕСТ. – 2024. – № 1. – С. 33-35.

16. Салаев, А. К. Эффективность и безопасность криптографических алгоритмов на основе эллиптических кривых по сравнению с алгоритмом RSA / А. К. Салаев, А. Ш. у. Сатторов, У. С. у. Хайитбоев // Universum: технические науки. – 2025. – № 3-1(132). – С. 23-27.

17. Терновая, А. К. Обзор и применение квантового алгоритма Шора в дешифровании в системах криптографии, основанных на эллиптических кривых / А. К. Терновая // Молодой ученый. – 2022. – № 45(440). – С. 18-21.

18. Тырыгина, Г. А. Выбор эффективного метода подбора эллиптической кривой для реализации на ней криптографической системы / Г. А. Тырыгина, Р. Р. Хайбуллин // Молодой ученый. – 2017. – № 3(137). – С. 53-56.

19. Хуцаева, А. Ф. Анализ стойкости криптографических схем, основанных на изогениях несуперсингулярных эллиптических кривых / А. Ф. Хуцаева // Альманах научных работ молодых ученых Университета ИТМО. – Санкт-Петербург: федеральное государственное автономное образовательное учреждение высшего образования «Национальный исследовательский университет ИТМО», 2022. – С. 130-133.

20. Штыркина, А. А. Криптографический контроль доступа на основе изогений эллиптических кривых / А. А. Штыркина, А. В. Ярмак, Е. Б. Александрова // Неделя науки СПбПУ. – Санкт-Петербург: ПОЛИТЕХ-ПРЕСС, 2019. – С. 284-286.